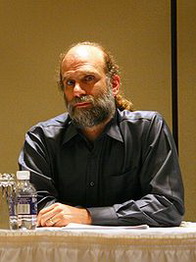

Книги и публикации по безопасности и компьютерной безопасности

В 1994 году Шнайер опубликовал книгу «Прикладная Криптография», в которой он в деталях приводил принцип работы, реализации и примеры использования криптографических алгоритмов. Позже он опубликовал книгу «Cryptography Engineering», в которой он уделил больше внимания использованию криптографии в реальных системах чем принципу работы криптографических алгоритмов. Также он написал книгу на тему безопасности для более широкой аудитории. В 2000 году Шнайер опубликовал книгу «Секреты и ложь. Безопасность данных в цифровом мире». В 2003 году в свет вышла книга Шнайера «Beyond Fear: Thinking Sensibly About Security in an Uncertain World», в которой он подробно описал процесс оценки полезности мер противодействия угрозам безопасности.

Шнайер ведет ежемесячную информационную рассылку «Crypto-Gram» на тему компьютерной безопасности, также он ведет Блог «Schneier on Security». Блог был создан Шнайером для того, чтобы публиковать эссе прежде, чем они появятся в «Crypto-Gram», что позволит читателям комментировать их пока они актуальны. Со временем «Crypto-Gram» стала ежемесячно рассылаемой на электронную почту версией блога. Издания, публикующие статьи на темы безопасности и компьютерной безопасности, часто цитируют тексты Шнайера, где он указывает на слабые места в системах безопасности и реализациях криптографических алгоритмов. Также Шнайер является автором «Security Matters», колонки для журнала Wired.

В 2005 году в своем блоге Шнайер объявил, что в декабрьском выпуске «SIGCSE Bulletin», три Пакистанских академика из Международного Исламского Университета в Исламабаде, Пакистан, плагиировали и добились публикации статьи, написанной с участием Шнайера. Впоследствии, те же академики плагиировали статью «Real-time Transport Protocol (RTP) security», написанную Вилле Халливуори. Шнайер обратился по вопросу плагиата своей статьи к редакторам SIGCSE, после чего было проведено расследование. Редактор «SIGCSE Bulletin» удалил статью пакистанских академиков с сайта «SIGCSE» и потребовал от академиков официальное письмо c извинениями. Также Шнайер подчеркнул, что Международный Исламский Университет попросил его «запретить возможность комментирования записи блога, посвященной вопросу плагиата этой статьи», но он отказался это сделать, хотя и удалил комментарии, которые посчитал «неподходящими или враждебными».

Криптографические алгоритмы

Хэш-функция Skein

Skein — алгоритм хеширования, один из пяти финалистов конкурса хэн-функций NIST (англ. ), открытом для создания алгоритма SHA-3. Авторами Skein являются Нилс Фергюс (англ. ), Стефан Люкс (англ. ), Брюс Шнайер, Дуг Уитинг, Михир Белларе (англ. ), Тадаёши Коно, Джон Каллас (англ. ) и Джесси Волкер. Skein основан на блочном шифре Threefish. Алгоритм поддерживает размеры внутреннего состояния 256, 512, 1024 бит, и размер входного сообщения до 264?1 бит. Авторы заявляют о 6.1 тактах на байт для входных сообщений любого размера на процессоре Intel Core 2 Duo в 64-битном режиме. Нелинейность алгоритма возникает из-за комбинирования операций сложения и сложения по модулю 2; S-блоки в алгоритме не используются. Алгоритм оптимизирован под 64-битные процессоры; в документации к Skein указано, что алгоритм может использоваться для поточного шифрования и разделения секрета.

Шифр Solitaire

Solitaire — алгоритм шифрования, разработанный Брюсом Шнайером с целью «позволить оперативным сотрудникам спецслужб передавать секретные сообщения без каких-либо электронно-вычислительных устройств и изобличающих инструментов», по просьбе писателя-фантаста Нила Стивенсона для использования в его романе «Криптономикон». В алгоритме криптосистема создается из обычной 52-карточной колоды игральных карт. Мотивацией к созданию шифра был тот факт, что колода игральных карт более доступна и менее изобличительна, чем персональный компьютер с криптографическим программным обеспечением. Как бы то ни было, Шнайер предупреждает, что практически любой человек, интересующийся криптографией, может взломать этот шифр.